Usar gmail sin que espíen tus comunicaciones, y más…

… y más porque las ventajas de cifrar tus mensajes de correo electrónico van más allá de evitar que gmail olisquee tus mensajes, plantándote gracias a ello publicidad ultradirigida, ganando un montón de pasta gracias a ti. Y eso sin ponerme conspiranoico.

Los requisitos para conseguir privacidad y autenticidad en tus comunicaciones por correo electrónico son los que vendrán a continuación (si ya usas tu cuenta gmail con un cliente de correo electrónico -Thunderbird, Outlook…- y ya tienes un certificado digital, puedes pasar a la siguiente casilla).

- Lamentablemente el cliente web de gmail no tiene capacidades de cifrado y descifrado, por lo que debes usar tu cuenta de gmail desde algún cliente de correo electrónico. La mejor manera de hacer esto es usar el protocolo IMAP, con lo cual siempre puedes mantener sincronizado el correo en tu cliente y en el servidor, además de otras muchas ventajas del IMAP.

Es muy fácil configurar gmail por IMAP. - Debes poseer un certificado con claves privada y pública. Estas claves sirven para que un programa de cifrar, descifrar o firmar pueda funcionar. Hay dos maneras generales de conseguir un certificado de clave pública en España, la mejor y una menos buena:

-

- La mejor: la Fábrica Nacional de Moneda y Timbre -FNMT- emite certificados a tu persona relacionando tu nombre con tu DNI con un correo electrónico y por supuesto las claves criptográficas. Ésta es la mejor manera, porque para conseguirlo debes haber acreditado tu identidad personándote físicamente en una oficina que te designen, o bien debes haber acreditado tu identidad mediante el DNI electrónico a través de una web.

Obtener el certificado - Una menos buena: Existen entidades no lucrativas que se dedican a crear certificados asociados a un correo electrónico, como por ejemplo CAcert. Registrándote en CAcert puedes conseguir un certificado que prueba que tienes el control de cierta cuenta de correo electrónico. Y aquí viene el problema. La solución es menos buena, ya que no se puede garantizar que la cuenta sea tuya, sólo que de alguna manera has conseguido el control, por ejemplo apropiándote de la clave de alguna manera. Por eso la recomendación siempre es obtener un certificado con más garantías como el de la FNMT.

- La mejor: la Fábrica Nacional de Moneda y Timbre -FNMT- emite certificados a tu persona relacionando tu nombre con tu DNI con un correo electrónico y por supuesto las claves criptográficas. Ésta es la mejor manera, porque para conseguirlo debes haber acreditado tu identidad personándote físicamente en una oficina que te designen, o bien debes haber acreditado tu identidad mediante el DNI electrónico a través de una web.

Instalar el certificado raíz

Los certificados se apoyan unos sobre otros para ser válidos, según una jerarquía. Tú firmas con tu certificado, pero al mismo tiempo tu propio certificado está firmado por alguien, que verifica que es auténtico. Si no, todo el mundo podría inventarse certificados falsos. Para eso el cliente de correo electrónico necesita el certificado raíz de la autoridad de certificación que ha emitido tu certificado. Éste sólo se instala una vez. Instalarlo es como decirle al navegador:

!Oye! Debes confiar en la autoridad que ha emitido estos certificados.

Si hemos optado por usar un certificado de la FNMT, debemos ir a la página de certificados raíz de la FNMT. Hay tantos certificados porque se usan para diferentes «calidades» de cifrado. Instalaremos en el cliente de correo electrónico el primero, siguiendo estos pasos:

1. Hacer click con el botón derecho en Certificado Raíz de la FNMT-RCM y guardar el contenido en un directorio

2. En Mozilla Thunderbird ir a Preferencias->Avanzadas->Pestaña Certificados

->Ver certificados->pestaña Autoridades->botón Importar. Buscaremos el archivo

descargado en el paso 1, lo seleccionamos y luego marcamos los tres check y

damos a Aceptar. Si lo hubiéramos tenido anteriormente, buscarlo

en la lista -aparece remarcado en la imagen- pulsar Editar,

marcar los tres check y pulsar Aceptar.

Instalar el certificado personal

Ahora podemos instalar en nuestro cliente de correo tantos certificados de la FNMT como queramos. Para instalar el nuestro, debemos tener previamente una copia de seguridad del mismo. Normalmente la instalación en el navegador es automática cuando obtienes el certificado, pero para el cliente de correo necesitamos la copia de seguridad en formato PKCS#12 (extensión de archivo .p12). Es un archivo que siempre deberíamos tener, y en lugar seguro, porque es la copia de seguridad de todo el certificado por si sobreviene una catástrofe en tu ordenador. Para hacerla en Firefox, simplemente Preferencias->Avanzado->pestaña Cifrado->botón Cer certificados->Sus certificados. Ahora nos situamos justo en nuestro certificado (donde aparece nuestro nombre) y pulsamos el botón Hacer copia… Elegimos un directorio, lo guardamos. Nos pedirá una clave que es importante que sea muy segura y que no se olvide, porque sirve para restaurar la copia y proteger el certificado.

Y aquí viene lo interesante. Para instalar el certificado en Mozilla Thunderbird debemos ir a la administración de los certificados tal y como fuimos en el paso 2 de la instalación del certificado raíz, e importarlo, sólo que esta vez estando dentro de la pestaña Sus certificados. Al importarlo, buscamos el archivo .p12 que habíamos guardado y nos pregunta que elijamos una contraseña para el uso futuro del certificado -recomendaría usar la misma de antes- y que introduzcamos la contraseña con la que fue guardado el certificado.

Ya estamos muy cerca de firmar. Un pequeño esfuerzo más: ir a Editar->Configuración de las cuentas->elegir la cuenta con la que se pidió el certificado->opción del panel izquierdo Seguridad. Ahí es donde configuramos qué certificados se usan para firmar y cuales para cifrar. Configuraremos los dos con el mismo certificado.

Vale, pero entonces ¿cómo nos libramos de que gmail nos espie?

Sabia pregunta joven padowan. Nos libramos porque si enviamos los mensajes cifrados, gmail no puede detectar palabras reconocibles del lenguaje humano y por tanto no puede almacenar nada inteligible ni puede presentar publicidad dirigida. Resumiendo, el contenido de los mensajes no le sirve para nada.

La firma de un mensaje no lo esconde, sólo le permite al receptor asegurarse de que eres tú quien realmente envia el mensaje. El cifrado no le permite esto, sino que permite que nadie pueda meter las narices en el contenido. Un mensaje firmado y cifrado permitirá las dos cosas.

Habrá un pequeño problema más cuando queramos enviar un mensaje cifrado -¡qué tio más pesao!- Se necesita la clave pública del destinatario. Deberás ir creando poco a poco un almacén de claves públicas de los contactos con los que quieras intercambiar correos cifrados.

¿Esto no va a terminar nunca? ¿Cómo consigo las claves públicas de la gente?

Terminarás obteniendo la clave pública de una persona si te envía un mensaje firmado. Si la otra parte tiene su propio certificado y te envía un mensaje con su firma, el cliente de correo almacenará su clave pública y desde ese momento podrás enviarle mensajes cifrados. Para enviar correos firmados no hace falta tener nada del destinatario, así que con los certificados correctamente instalados ya puedes enviar correos firmados a quien quieras.

Otra opción es distribuir (preferiblemente en persona) un certificado de clave pública para tu cuenta de correo para que te puedan enviar mensajes cifrados. Consulta la sección contacto para obtener mi certificado de clave pública.

Prueba de concepto

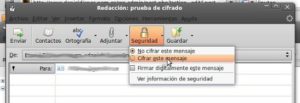

Queda ver cómo enviar los mensajes. Tan solo debemos escribir el mensaje como siempre y en la ventana de redacción del mensaje, en el botón Seguridad pulsar sobre la pequeña flechita negra a su derecha y elegir Firmar este mensaje (eso para Thunderbird, en Evolution es similar, Seguridad->Cifrar con S/MIME). Nos pedirá la contraseña que elegimos antes para usar el certificado.

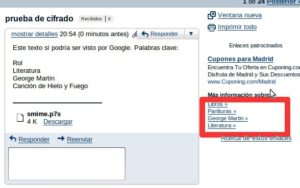

Supongamos que el texto es el siguiente:

Este texto no debería ser visto por Google. Palabras clave:

Rol

Literatura

George Martin

Canción de Hielo y Fuego

Y ahora vamos a ver como abro el mensaje desde la interfaz web de gmail y la publicidad es genérica y no relacionada con el contenido. Debemos fijarnos en el recuadro rojo, que es donde están los enlaces adaptados al mensaje. Se ve como Google sabe que se está usando cifrado y supongo que irá en contra de su propio interés permitirlo en el cliente web. En el cuerpo del mensaje no se presenta nada. En su lugar se adjunta un archivo .p7m con el mensaje codificado.

Ahora podemos hacer la prueba de enviarlo sin cifrar -sólo firmado o incluso sin firmar, no importa- y vemos el resultado. El archivo adjunto .p7s en este caso contiene datos de la firma, que Google tampoco puede manejar. El mensaje vemos que sí se presenta y vemos como efectivamente la publicidad está relacionada.

Finalmente podemos ver como el mensaje primero -el que está firmado y cifrado- sí lo puede descifrar y puede comprobar su firma el cliente de correo (Las capturas de pantalla son del programa Evolution) y si pulsamos sobre el icono del sello podremos ver información interesante al respecto.

Hemos visto como comunicarnos por correo electrónico con seguridad y evitando que Google meta las narices. Pero los certificados tienen muchos otros usos, que podéis ver en CERES->Ciudadanos. También podemos hacer las operaciones anteriores con el DNI-e, pero necesita un poco más de configuración y además el DNI-e se puede deteriorar por su uso con el lector (experiencia propia).

Perpetrado el 10 de julio de 2010 por una IN (Inteligencia Natural), la mia, con cierto esfuerzo.

Archivado en categoría(s) Internet

Sólo comentar que los certificados digitales de la FNMT no sirven para firmar electrónicamente, ya que tienen las listas de revocación (CLR) cerradas y a no ser que firmes un convenio de varios miles de euros no podrás verificar si la firma estaba revocada en el momento de la firma…

Necesitas usar o bien el DNI electrónico o bien un certificado tipo empresarial (Camerfirma por ej.) que si poseen las listas de revocación abiertas.

Es importante y recomendable que ese certificado que elijas sea reconocido y que no lo emita una persona no autorizada por el MITYC/Minetur.

hola daniel,

estoy utilizando thunderbird para firmar mis correos con certifificados digitales, el problema es que cuando me envian un correo firmado no reconoce la firma!!!(me aparece un icono con un sobre blanco y un aspa roja, y al pulsar sobre el me dice que «la firma digital no es valida»)

Pero si desintalo mi certificado(del almacén «sus certificados») voila¡¡¡ me reconoce la firma en el correo recibido¡¡¡¡¡¡¡(y la instala automáticamente en el almacén «personas»)

Si intento instalar el certificado digital con la clave publica(del destinatario) instalada obtengo el error «La operacion pkcs#12 fallo por razones desconocidas»

Es <b<como si no pudiera tener ambos certificados(el mio perdonal y el certificado publico del destinatario) instalados a la vez¡¡¡¡¡.

El problema surge cuando he de enviar un correo cifrado a la persona que me envio el correo pues, al no poder instalar su certificado, no me deja cifrar el correo. ¿Puedes decirme que hago mal?

Gracias dani, saludos:D

Hola fede,

la firma se basa en que la persona que te envía el correo lo cifra con su clave privada y para comprobar la firma tú debes tener su clave pública. La clave pública la tendrás si te la envía por algún otro medio o si recibes un primer correo firmado. Todo esto creo que lo sabes ya, pero por si acaso.

Hace tiempo que no hago esto pero el almacén «sus certificados» es solo para ti, para certificados que identifique a tu personas. Mientras que si quieres instalar el certificado de clave pública de las personas que te envían correos firmados debe ir al almacén «personas». Asegúrate de seleccionar el almacén «personas» antes de importar el certificado.

Creo que eso te solucionará el problema de enviar correo cifrado también. Al encontrar la clave pública del destinatario en «personas» cifrarás el mensaje con esa clave pública y solo el destinatario podrá descifrarlo con su propia clave privada.

Saludos.

Gracias por tu respuesta dani:D

Tengo mi certificado intalado en el almacen «sus certificados», el problema es que al recibir un correo firmado por otra persona no me reconoce su firma.

Si intento importar manualmente su clave publica Thunderbird no la importa¡¡¡¡¡, con lo que no puedo enviar un correo cifrado a esa persona al no poder instalar su clave publica(en «personas»), entiendes el problema?¿estoy haciendo algo mal?

Espero me puedas orientar, gracias dani:D

El certificado FNMT está asociado a una dirección concreta de correo electrónico, por lo que para que Thunderbir pueda reconocer la firma como válida tienen que darse dos condiciones:

1.- Que el emisor lo envíe desde la misma cuenta que va asociada al certificado con el que firma.

2.- Que tú tengas almacenada esa dirección de correo en tu libreta de direcciones.

Indicar que el certificado FNMT no se puede «asociar» a más de una dirección de correo electrónico y que si quieres cambiar la dirección que ya tienes asociada lo tendrás que hacer al tiempo de renovarlo.

Salu2